Securitatea online este o temă incredibil de complexă, cu toate acestea, vasta majoritate a site-urilor sunt compromise („sparte”) pentru că le lipsesc măsuri elementare de securitate pe care le poate lua oricine. Am scris acest articol gândindu-mă la WordPress, dar principiile se aplică pentru orice fel de site web.

AVERTISMENT Profesioniștii IT cu experiență s-ar putea să zâmbească la simplitatea acestor măsuri. Articolul nu e pentru voi, ci pentru utilizatorii obișnuiți care pot fi ținta hackerilor amatori.

Sunt în industria de web hosting de peste 19 ani și aproape fiecare incident de securitate pe care l-am văzut s-a datorat faptului că nu au fost luate una sau mai multe măsuri din cele enumerate mai jos.

Furnizorul tău de găzduire web are un rol major în securitatea contului tău de găzduire WordPress și e normal să te adresezi lui când apar probleme. Pe baza experienței mele, cu sute de servere fizice pe care le administrăm și zeci de mii de site-uri găzduite, vulnerabilitățile sunt rare la nivel de furnizor de servicii de găzduire. În 19 ani, nu am avut niciun server fizic sau virtual compromis la nivel de „root” (pe un sistem Linux, contul de administrator care acces la totul pe server, inclusiv la fiecare cont de găzduire). O singură dată am avut de-a face cu o vulnerabilitate în software-ul sistemului de operare, ce permitea accesul dintr-un cont de găzduire în altul de pe același server (serverul Web Apache a avut o vulnerabilitate legată de symlink-uri). Acest lucru nu înseamnă însă că nu este posibil ca un server să fie compromis la nivel de sistem de operare. Acesta este un alt motiv pentru care avem mai jos pasul 5 (backup).

Actualizează periodic WordPress

Dacă website-ul tău nu este actualizat, întrebarea nu este „dacă” va fi „spart”, ci „când” va fi spart. Biții chiar se „învechesc”. Noi vulnerabilități software sunt descoperite tot timpul și nu e nevoie de o persoană foarte inteligentă pentru a compromite un site. E nevoie însă de un programator experimentat pentru a descoperi o vulnerabilitate și pentru a scrie un script care ilustrează exploatarea acelei vulnerabilități. De obicei, un developer responsabil nu va publica detaliile vulnerabilității pe care a descoperit-o, ci va informa WordPress într-un mesaj privat. După ce WordPress publică o nouă versiune cu vulnerabilitatea eliminată, utilizatorii vor avea ocazia să își actualizeze instalările, iar publicarea detaliilor vulnerabilității este întârziată intenționat. Câteodată informații despre noua vulnerabilitate ajung să fie publice mai devreme. Dacă nu îți actualizezi site-ul niciodată (sau nu suficient de frecvent) întârzierea în publicarea detaliilor oricum nu te va ajuta.

Este suficient un utilizator mediocru de calculator și rău intenționat pentru a rula scriptul pe o instalare vulnerabilă de WordPress și site-ul va fi spart. Astfel de indivizi se numesc „script kiddies„. Nu trebuie să fii o țintă și nu ești în siguranță doar pentru că tu crezi că nu ești o țintă. Acești „script kiddies” scanează automat internetul în căutare de instalări WordPress care au versiuni vulnerabile.

Dacă ești proprietarul unei afaceri, nu te opri din investiția în site-ul tău odată ce acesta este construit și online. Angajează un dezvoltator WordPress experimentat și solicită-i să actualizeze periodic software-ul și să verifice securitatea. Cere-i să raporteze în câteva propoziții ce a făcut.

Folosește plugin-uri de încredere și actualizate

La fel cum trebuie să actualizezi frecvent WordPress, trebuie să actualizezi plugin-urile (modulele) și tema WordPress.

Nu este surprinzător faptul că site-urile sunt de cele mai multe ori sparte prin intermediul modulelor, si nu prin exploatarea vulnerabilităților în nucleul WordPress. După atâția ani, aș spune că securitatea platformei WordPress este destul de solidă. Este greu să obții același nivel de securitate atunci când adaugi tot felul de plugin-uri WordPress.

Limitează numărul de plugin-uri pe care le utilizezi. Fii foarte selectiv când adaugi încă un plugin site-ului tău. Nu pot să subliniez acest lucru suficient. Mai multe module externe nu doar încetinesc site-ul tău, dar oferă și o suprafață mai largă de atac pentru acești script kiddies.

Aceasta nu este o metodă 100% sigură, dar iată regulile mele de bază atunci când aleg un plugin WordPress:

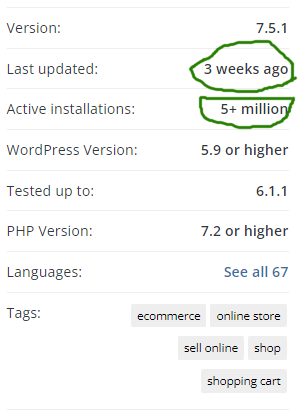

- Are plugin-ul un număr considerabil de utilizatori? Acest lucru depinde și de câți oameni ar avea nevoie de funcționalitățile oferite de plugin. Mă aștept la cel puțin câteva mii de instalări, chiar și pentru scenarii rare de utilizare.

- Este plugin-ul actualizat frecvent și a fost actualizat recent? Mă aștept la cel puțin o actualizare în ultimele 1-2 luni.

- Cel puțin 4 stele la evaluare, preferabil peste 4,5. Dacă este sub 4 stele, aș începe să îmi pun întrebări și să mă documentez mai mult. Utilizatorii pot fi nemulțumiți de anumite funcții care lipsesc și care nu sunt legate de securitate. Oricum este un obicei bun să investighezi plugin-ul cu care intenționezi să lucrezi.

- Este plugin-ul compatibil cu cea mai recentă versiune WordPress? Cel puțin cu penultima versiune, deoarece cea mai recentă versiune poate fi recent publicată. Este doar o altă verificare pentru a confirma că modulul extern este dezvoltat activ.

Dacă unele plugin-uri sau unele teme WordPress nu le folosești, dezinstalează-le. Acestea sunt potențiali vectori de atac.

Folosește parole puternice și autentificare în doi pași

Știți aceste lucruri, dar ce reprezintă o parolă puternică și cum puteți să vă amintiți o parolă complexă?

Parola este cu atât mai sigură cu cât este mai lungă și cu cât există o varietate mai mare de caractere. Dar nu vrei să încerci să îți amintești o parolă precum „xe*(#DKHD3kh3”. Aici intervin aplicațiile de stocare și gestionare a parolelor. Aveți grijă însă la incidente de securitate ale acestora.

Iată trei opțiuni pentru tine:

- Să ții minte parola. Între o parolă mai lungă, dar cu câteva cuvinte cu sens (ceea ce o face mai ușor de memorat) și o parolă mai scurtă, dar cu caractere extrem de aleatorii, alegeți prima variantă. „Eva$vindem2 Raci” este sigură și destul de ușor de reținut după câteva repetiții. Observați cum cuvintele individuale au sens (ceea ce face parola mai ușor de memorat), dar combinația de cuvinte este incorectă și aveți caractere mici, majuscule, un spațiu, un număr și un semn dolar. Parola „i9802#W$jh” este, surprinzător sau nu, mai puțin sigură și mai greu de reținut. Ideea este să nu utilizați nimic ce poate fi intuit de o altă persoană. Fii creativ și mergi pe aleatoriu. Un titlu de roman, chiar dacă este lung, nu este o parolă bună. Și evident, sunt mule exemple de parole și mai rele: un sigur cuvânt din dicționar, zile de naștere, un nume de copil sau animal de companie etc.

- Dacă vei utiliza o aplicație de gestionare a parolelor, alege una care stochează datele numai local. Stocarea în cloud, chiar dacă este criptată cu parola ta și teoretic poate fi decodificată numai de tine, ridică unele semne de întrebare.

- Utilizează Autentificarea Unică (Single Sign-on sau SSO) de la un furnizor de încredere precum Google sau Microsoft. În acest fel poți avea o singură parolă puternică pe care o reții, o utilizezi pentru mai multe site-uri (totuși, parola criptată este stocată doar la furnizorul de autentificare) și beneficiezi de mecanismele de protecție avansate ale unui furnizor de încredere. Poți chiar să optezi pentru un Program de Protecție Avansată.

Indiferent de modul în care gestionezi autentificarea cu parolă, utilizează întotdeauna autentificarea în doi pași.

Parola ta poate fi dezvăluită prin intermediul unui eveniment nefericit. Poate fi vorba de un e-mail de phishing, un virus, un laptop furat sau alte evenimente similare. Caută și instalează un plugin WordPress care oferă autentificare în doi pași („two-factor authentication” sau „second-factor authentication”, prescurtate uneori 2FA sau SFA).

Folosești parola contului tău de e-mail atunci când te înregistrezi pentru a comanda ceva de pe un site web oarecare? O idee proastă. Acel site web ar putea fi configurat să stocheze parola ta în text simplu și să o afișeze unui administrator al site-ului. El ar putea să îți citească e-mailul chiar acum. Nu este frumos, e împotriva celor mai bune practici, dar se poate întâmpla și nu poți controla acest lucru. Nu utiliza aceeași parolă pe diferite site-uri web. Folosește întotdeauna parole unice sau autentificare prin Single Sign-on.

Protejează-ți calculatorul personal

Stai o secundă, ce legătură are laptopul sau PC-ul meu cu securitatea site-ului meu? Ei bine, dacă aș fi primit un bănuț pentru fiecare virus care a infectat un PC pe care era salvată parola de email/FTP/cPanel … Aceasta este o metodă comună de atac. Asigură-te că ai un antivirus actualizat, fii atent pe ce link-uri dai click și ia măsuri împotriva phishing-ului.

Am văzut următoarea poveste de câteva ori. Pierderile pot fi în zona zecilor de mii de euro și rar sunt recuperate.

Atacatorul află parola ta de email sau cPanel. Poate să o găsească prin intermediul unui virus pe PC-ul tău, prin înșelăciune cu un email de tip phishing sau pur și simplu ghicind-o, dacă ai o parolă slabă. Apoi, atacatorul se autentifică în contul tău și configurează email-ul tău să trimită copii la toate mesajele către un alt cont de email deținut de el. Acesta observă că vorbești cu o companie din Italia despre achiziționarea unei excavatoare (de fapt, aceasta este o poveste adevărată). Când negocierile s-au terminat și ești pregătit să plătești, primești factura și faci plata. Dar tocmai ai plătit atacatorul, nu vânzătorul real. Atacatorul, cunoscând tot ce s-a discutat, îți trimite prin email o factură aparent legitimă de la o adresă de email aparent legitimă (de exemplu, numecompanie.contabilitate@gmail/outlook). Fii atent la câmpul „From” din email-uri, la link-uri și la numele proprietarului contului bancar. Altfel neglijența te poate costa foarte mult!

Ești doar un om și tocmai ai fost înșelat de 50.000 €. Așa că suni oamenii de la compania de găzduire web și le spui că au o problemă de securitate! Noi cercetăm prin jurnale/log-uri și reușim să identificăm întreaga secvență de evenimente: autentificarea reușită în cPanel de la o adresă IP și țară neobișnuită, email-uri cu copii la un cont de email gratuit suspect. Am raportat totul poliției și clientul nostru era optimist pentru că hoții au fost prinși (nu a fost prima lor lovitură) și urmau să recupereze banii. Sper că au făcut-o dar, din păcate, acest deznodământ este destul de rar.

Dacă cineva cunoaște parola ta de email, FTP sau cPanel, site-ul tău este evident în pericol.

Scurtă listă cu pașii pentru a evita acest tip de înșelătorie:

- Parole puternice, unice și autentificare în doi pași peste tot

- Securitatea stației de lucru

- Educă-te pe tine și pe colegii tăi cu privire la phishing-ul prin email

Pas suplimentar: criptează stocarea stației tale de lucru. Această funcționalitate este, de obicei, oferită de sistemul de operare și ar trebui să o activezi. De ce? Dacă îți pierzi laptopul sau acesta este furat, cineva poate să îl desfacă cu o șurubelniță, să scoată SSD-ul, să îl conecteze la un alt sistem și să citească toate datele tale. Nu este nevoie de parola ta locală pentru asta.

Fă backup și testează-l

Există două tipuri de oameni: cei care fac backup și cei care vor face backup.

Dacă ai o afacere de suficient de mult timp, vei ajunge la un punct când vei avea nevoie disperată de acea copie de siguranță (sau „backup”). Zicala „speranța nu este o strategie” se aplică foarte bine aici.

Să vedem în ce situații ai nevoie de o copie de siguranță:

- Editezi sau ștergi conținut din greșeală. Din fericire, ai revizuiri ale postărilor WordPress. Dar dacă lucrurile pot merge prost, vor merge prost, cum ar fi ștergerea unor imagini prin FTP.

- O modificare sau actualizare de software care a mers prost poate distruge complet site-ul tău web. Folosește o variantă de test (staging) a site-ului live pentru a testa schimbările înainte de a le face pe site-ul de producție.

- Site-ul web este compromis. Indiferent de cât de vigilent ești, uneori poți să ai pur și simplu ghinion. Poate chiar locuiești cu „inamicul” în propria casă. Site-ul tău web poate fi compromis de luni de zile și nici nu știi. Acesta este momentul în care ai nevoie de copii de siguranță mai vechi, nu doar de acum o lună. Odată ce site-ul este compromis, un scenariu malefic este să redirecționeze unele dintre plățile clienților tăi către procesatorul lor de plăți în locul procesatorului tău. Doar unele plăți nu vor ajunge la tine, astfel încât să nu observi imediat.

Există două tipuri de backup: backup-ul firmei de găzduire web și propriul tău backup, complet independent de furnizorul tău de găzduire. Asigură-te că le ai pe amândouă.

În primul rând, asigură-te că operațiunile de backup și restaurare sunt incluse în abonamentul tău de găzduire. Unele companii percep taxe suplimentare pentru backup, iar acesta poate să nu fie inclus în abonamentul tău. Pune-ți câteva întrebări. Furnizorul face backup? Cât de des? Cât timp îl stochează? Cât timp durează recuperarea datelor din backup? Percepe taxe suplimentare pentru recuperarea datelor din backup? Fă un test. Întreabă-ți furnizorul de găzduire dacă îți poate oferi o arhivă cu baza de date și fișierele site-ului tău, de exemplu, de acum o lună.

Chiar și cei mai buni furnizori de găzduire web pot greși. Nu spera că abonamentul tău lunar de 5€ va acoperi o pierdere de 10.000€ în costurile de dezvoltare a site-ului sau vânzări. Abonamentul de găzduire web nu este o asigurare pentru afacerea ta. Ai nevoie de un proces suplimentar și independent de backup. Pregătește-ți planul de recuperare după dezastru („disaster recovery plan”), care să îți permită să fii online într-un timp scurt chiar dacă furnizorul tău are un downtime extins.

Testează backup-ul. Testează periodic scenariile de „disaster recovery”. Procesul lunar automat de backup poate fi un proces automat care nu funcționează corect fără ca tu să știi. Din păcate, am fost martor la astfel de situații.

Asta e tot?

Nicio pagină web disponibilă public nu este 100% sigură, altfel, companiile gigant, cu buzunare adânci, nu ar fi afectate de scurgeri a milioane de carduri de credit ale clienților. Dar cu aceste măsuri de securitate ești acoperit în proporție de 94% (numărul vine dintr-o statistică elaborată bazată pe ținerea degetului meu umed în vânt, totuși, vei fi mult mai bine decât multe site-uri web).

Sunt câțiva pași simpli pe care îi poți implementa singur, fără cunoștințe tehnice aprofundate. Pentru a merge mai departe, trebuie să discuți cu o companie specializată în securitatea IT. Atacurile mai elaborate pot viza în mod specific compania ta și implică de obicei ingineria socială. Ar trebui să fii în liga celor cu buzunare adânci până atunci.

Rigoledus

Ar mai fi sa nu folosim ‘admin’ și sa folosim un modul de securitate cum ar fi wordfance sau ithemes security.

Adrian

Așa este. Sunt multe alte măsuri de securitate ce se pot lua. Am încercat să țin lista la un minim de elemente și, în acelasi timp, cele mai importante.

WordFence are two-factor authentication și se poate folosi și pentru asta. Iar cu 2FA și o parola bună, e mai puțin important dacă e folosit userul „admin”. Dar da, este o măsură bună să nu existe contul WordPress „admin”.

Cosmin

Ce legatura are antivirusul cu securitatea WordPress?

Adrian

Salut Cosmin,

E adevarat ca antivirusul de pe statia de lucru si statia de lucru in general nu are legatura directa cu securitatea unui site. Are insa o legatura indirecta. In practica am observat ca este un vector de atac folosit frecvent. De aceea recomandam securizarea serioasa a statiilor de lucru.